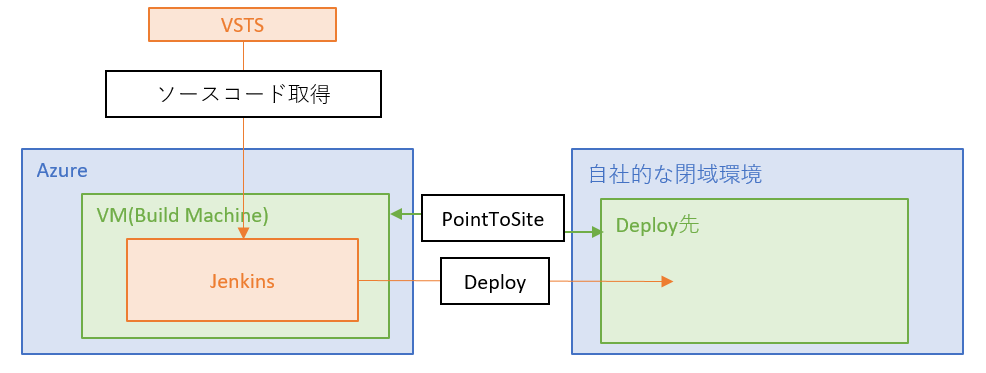

AzureのVMと自社サーバーをVPNでつなげて(かんたんな)Deployをしてみる

実験的要素モリモリでございます。

ビルドサーバーのVirtualMachineはAzure上にある。

でも、検証環境は自社の閉域ネットワーク内のどこそこにある。といった場合に。

(きわめてレアだとは思いますが!)

ちなみに使用するGatewayとか高めのお値段なので

自前の閉域環境内にサーバ用意できるのであればそちらのほうが良いと思います。

どちらかというとIaaSの環境をVPNで自社VPNに接続する手法がメインとなりますし

そちら単独のほうがよくあるパターンだとは思います。

CIは「いけんじゃね?」的なフィーリングの実験です。

下図な感じの構成で今回作ってみます。

参考資料

Point To Site

VSTSとJenkinsをつなげるときに参考

Jenkins

Azure準備

まずはAzure上の環境を構築します。

Azure上で作成したVM仮想環境から、閉域環境内(社内等)にVPN接続できる状態まで持っていきます

[Point To Site]という手法を使用します。

Point To Site構成の作成

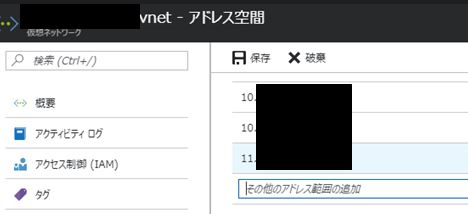

仮想ネットワークのアドレス空間の追加

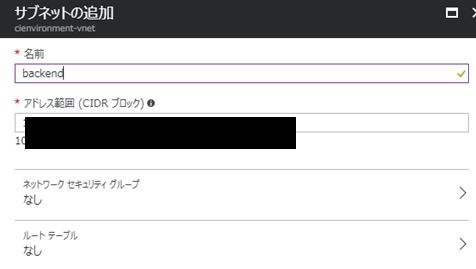

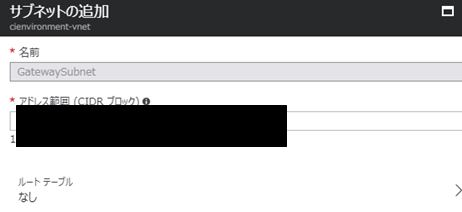

仮想ネットワークサブネットの作成

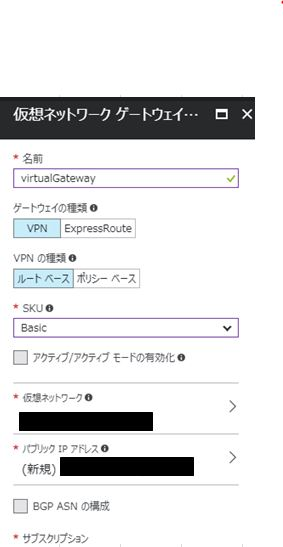

仮想ネットワークゲートウェイの作成

先ほど設定した仮想ネットワークをターゲットにゲートウェイを作成します。

自己証明書を作成

- WindowsServer2016以降の場合

- PowerShellで[New-SelfSignedCertificate]実行が鉄板です。

MakeCer.exeを使用したい場合

- Azureで作成したWindowsServerにはWindowsSDKが入っていない

別途インストールしてやる必要があります。

できあがったルート証明書とクライアント証明書のCerとPfxをエクスポートします。

- pfxはbase64形式でエクスポートします。

ゲートウェイの設定

- アドレスプールとルート証明書を設定します。

- アドレスプールはこれまで指定してきたものと別のIPアドレス空間を指定します

- ([10.0.0.0/24]とか指定したら[10.1.0.0/24]みたいな感じですかね?)

- 上記で作成した証明書をエディタかなにかで開き内部コードを編集します。

- 改行コードが入っているので、改行部分をつぶします。

VirtualGatewayのセットアップ

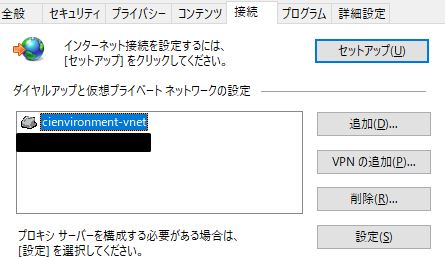

接続設定の変更

※この作業が必要かどうかはちょっと微妙ですが

- AzureVMクからライアント環境への参照はそのままでは行えないです。

- インターネットオプション/Chromeの[設定]>[詳細詳細]>[プロキシ設定を開く]から[接続]の設定

- 先ほど作成したVPNクライアントを選択し[設定]

- 「設定を自動的に検出する」

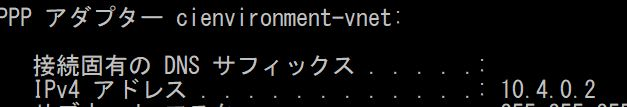

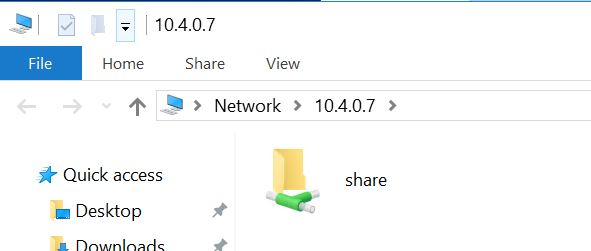

接続の確認

作成したVPN内のIPアドレスは、コマンドプロンプトの[ipconfig]で確認することができます。

特に設定していないため、下図のIPアドレスはVPNの接続の度変わります。

以降の図等でのIPアドレスの表記は、下図のものと異なる場合があります。

ネットワーク設定でリモート接続やファイル共有を

プライベートネットワーク内でできるようにしたうえで

AzureのVM上からVPN内の端末にアクセスできるか試してみます、

問題なく接続できるようです。

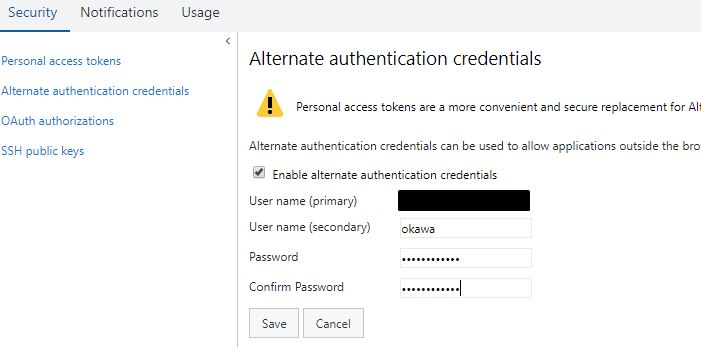

VSTSの設定

アカウント設定

Jenkinsからソースを抜けるように、VSTSの[authentication credentials]を設定します。

ユーザー名の[Security]>[authentication credentials]から設定可能です。

Jenkinsの設定

インストール

公式のドキュメントどおりにインストールします。

ビルド環境準備

以降必要があれば…

- PowerShellプラグイン

- コマンドプロンプトじゃ足りないとき(UNCパスに接続する時とか…)

- MSBuildプラグイン

- .NetFramework

- .NetFrameworkのビルド用

- .NetCore

- .NetCoreのビルド用

- Node.js

- Npmコマンド実行したいとき

CI環境の設定

ひとまず今回はてっとりばやく、VSTSから取得したAngularをBuildした成果物を

下記の感じでPowerShellスクリプトを実行します。

- npm i - Javascriptパッケージインストール

- ng build - JavascriptBuild

- Copy-Item - 成果物の移動

回してみる

AzureのVMから、Jenkinsを使ってVPN内のパスにDeployできるようになりました。